Wir feiern den Welt-Passwort-Tag: Passwort-Tipps und Trends zum Schutz Ihrer Logins

Digitale Konten spielen in fast allen Bereichen unseres Lebens eine Rolle. Jedes Jahr erinnert uns der Welt-Passwort-Tag an die Bedeutung von sicheren Praktiken in Bezug auf Cybersicherheit und Passwörter, um unsere Identitäten, Finanzen, Dateien und Geräte zu schützen. Am 2. Mai feiern wir einen weiteren Welt-Passwort-Tag. Werfen wir einen Blick auf die Geschichte dieses Feiertags und sehen wir uns einige wichtige Passwort-Trends an, wie die Umstellung auf Passkeys und passwortlose Authentifizierung.

Ein kurzer Überblick über den Welt-Passwort-Tag

Die Verwendung von Passwörtern kann bis zu den Ursprüngen des gesprochenen Wortes zurückverfolgt werden. Militärbehörden, Geheimgesellschaften und Regierungsbehörden verwenden seit Jahrhunderten Passwörter. Mit der Entwicklung von Computern und dem Internet im späten 20. Jahrhundert verwendeten wir in unserem Alltag plötzlich Dutzende von Online-Passwörtern.

- Was ist der Welt-Passwort-Tag?

Der Welt-Passwort-Tag ist ein jährlicher Feiertag, der von Intel ins Leben gerufen wurde, um uns an die Bedeutung von Passwörtern zu erinnern und die Bedeutung zufälliger, komplexer und einzigartiger Passwörter hervorzuheben. Dies ist die perfekte Gelegenheit, unsere Passwortgewohnheiten zu überdenken, gegebenenfalls zu ändern und sie hoffentlich auch beizubehalten.

Auch Passwortlose Authentifizierungsmethoden wie PINs und Passkeys sind immer beliebter geworden. Das hat dazu geführt, dass einige Cybersicherheitsunternehmen den Welt-Passwortlos-Tag (23. Juni) ebenso zelebrieren wie den Welt-Passwort-Tag (2. Mai).

Passkeys sind eine schnellere und sicherere Methode zur Anmeldung. Erfahren Sie, wie sie funktionieren und welche Passwortprobleme sie lösen.

- Inspiriert von einem Buch

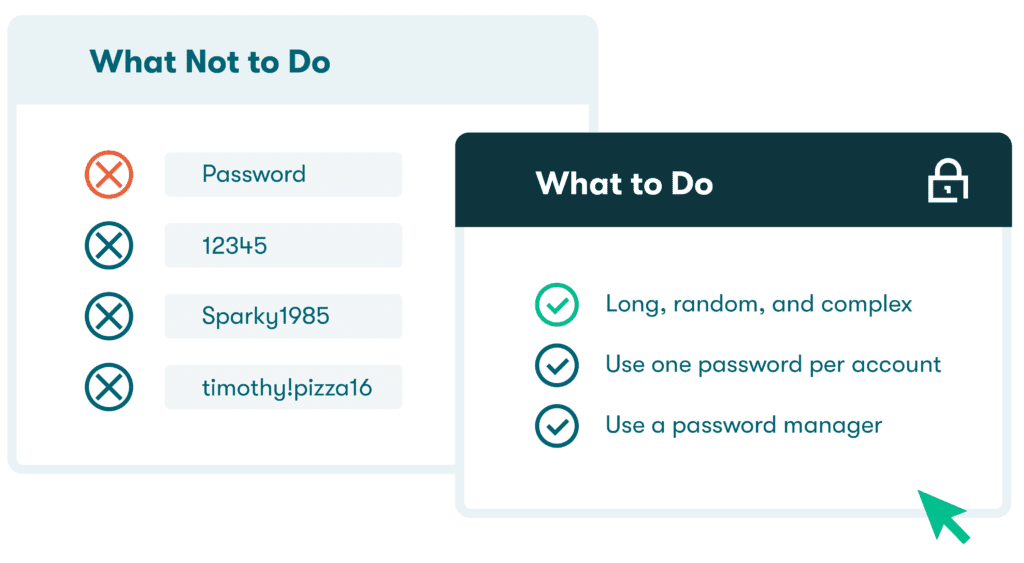

Ein Großteil der Verdienste um den Welt-Passwort-Tag geht an Sicherheitsberater Mark Burnett, der 2005 seinen endgültigen Ratgeber Perfect Passwords veröffentlicht hat. Darin warnte er Leser vor gängigen Passwort-Fehlern, wie die Verwendung der Namen von Familienmitgliedern oder Haustieren, und fügte seine Rangliste der 500 schlechtesten Passwörter aller Zeiten ein. Burnett war der Ansicht: „Wenn es um Passwörter geht, sind wir nicht so clever.“ Fast zwei Jahrzehnte später besteht das Problem mit schwachen Passwörtern immer noch.

- Wann ist der Welt-Passwort-Tag?

Der erste Donnerstag im Mai ist dem international gefeierten Welt-Passwort-Tag gewidmet. Im Jahr 2005, als Burnett seine Leser dazu aufforderte, an einem Tag pro Jahr ihrer Anmeldedaten zu überprüfen, mag das wie eine entmutigende Aufgabe erschienen sein. Achtzehn Jahre später automatisieren Tools wie die Passwortintegritätsbewertung von Dashlane diesen Prozess, indem sie Ihre schwachen, wiederverwendeten und gefährdeten Passwörter kontinuierlich für Sie verfolgt.

Sicherheitsbedenken für Passwörter

Passwörter und Passwort-Management haben sich im Laufe der Jahrzehnte enorm weiterentwickelt. Würdigen Sie das Vermächtnis des Welt-Passwort-Tags, indem Sie die folgenden Herausforderungen der Passwortsicherheit prüfen:

- Es gibt zu viele Passwörter, die man verwalten und sich merken muss

Eine durchschnittliche Person hat über zweihundert Passwörter, und die Hälfte von uns verlässt sich dafür rein auf das Gedächtnis. Das wird zu einem Sicherheitsproblem, wenn schwächere Passwörter verwendet werden, weil sie leichter zu merken sind – und Dutzende Passwörter zu speichern wird unüberschaubar.

- Wiederverwendung von Passwörtern

Die steigende Anzahl der Passwörter hat auch dazu geführt, dass Passwörter vermehrt wiederverwendet werden. Diese gängige Angewohnheit gefährdet mehrere Konten: Wenn nur eines von ihnen gehackt wird, müssen Sie alle Ihre Passwörter einzeln zurücksetzen. Es ist also eine gute Idee, für jeden Login ein einzigartiges Passwort zu wählen. Die Wiederverwendung von Passwörtern macht uns auch anfälliger für gängige Hacking-Taktiken, die auf schwachen oder wiederverwendeten Passwörtern beruhen, da sie leichter zu entschlüsseln sind.

- Ungesichertes Teilen von Passwörtern

Das Teilen von Passwörtern mit Freunden und Familienmitgliedern für Websites wie Online-Shops und Streaming-Dienste ist auch eine gängige Angewohnheit. Ebenso wie die Wiederverwendung von Passwörtern setzt Sie auch das Teilen von Passwörtern einem erhöhten Risiko aus, wenn diese vertrauenswürdigen Personen von Cyberkriminalität betroffen sind. Papiernotizen und E-Mail-Nachrichten sind keine sichere Methode, um Passwörter zu teilen. Online-Tools zum Teilen verschlüsseln Daten nicht immer, um Daten vor Hackern zu schützen.

Die Freigabe von Passwörtern kann auch für Unternehmen ein Sicherheitsrisiko darstellen. Als Mitarbeitende von Foodcorp beispielsweise Passwörter per E-Mail verschickten und Tabellen für den Zugriff auf Genehmigungen von Anträgen austauschten, wandten sie sich an Dashlane.

Mit der Passwort-Freigabe-Funktion von Dashlane können Passwörter und andere Daten sicher geteilt werden. Alle Daten sind verschlüsselt und Passwörter werden sicher automatisch ausgefüllt, um Daten privat zu halten.

- Cyberkriminelle und Datenschutzverletzungen

Schwache, wiederverwendete und unsicher geteilte Passwörter gefährden Ihre privaten Daten. Schlechte Akteure nutzen diese Sicherheitslücken mit einer Vielzahl von Taktiken, darunter:

- Phishing. Ein Cyberkrimineller imitiert eine vertrauenswürdige Quelle und verwendet in der Regel eine E-Mail-Nachricht oder eine Webseite, um den Empfänger dazu zu verleiten, vertrauliche Daten wie Passwörter und Kontonummern bereitzustellen. Um die Auswirkungen von Phishing-Angriffen zu begrenzen, vermeiden Sie, auf eingebettete Hyperlinks zu klicken und überprüfen Sie immer, ob die E-Mail-Adresse des Absenders mit der Unternehmens-URL übereinstimmt.

- Credential Stuffing. Wenn Sie jemals ein Passwort vergessen und dann versucht haben, mehrere Benutzernamen und Passwörter einzufügen, in der Hoffnung, dass Sie schließlich richtig raten, dann verstehen Sie das Grundprinzip hinter Credential-Stuffing-Angriffen. Hacker versuchen ihre Chancen oft zu verbessern, indem sie gestohlene Logins kaufen und dann Automatisierung nutzen, um zu versuchen, sich Zugriff auf mehrere Konten zu verschaffen.

- Brute-Force-Angriffe. Diese Taktik verwendet auch Versuch und Irrtum, um sich unbefugten Kontozugriff zu verschaffen. Im Gegensatz zu Credential Stuffing nutzen Hacker bei einem Brute-Force-Angriff Algorithmen, Passwortgeneratoren und Automatisierung, um Benutzernamen und Passwörter zu durchlaufen. Lange und komplexe Passwörter sind viel weniger vorhersehbar und bilden eine solide Verteidigungslinie.

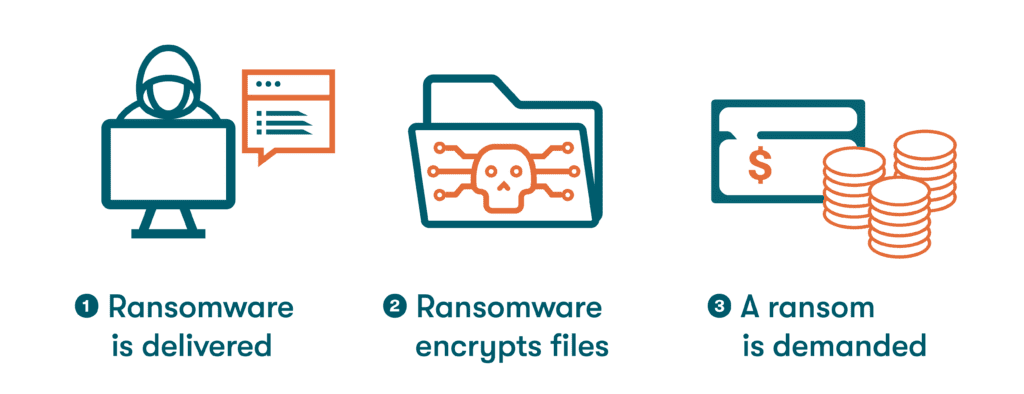

- Ransomware-Angriffe. Ransomware-Angriffe verwenden besonders gefährliche Malware-Stämme um Dateien oder Geräte unbrauchbar zu machen, bis ein Lösegeld bezahlt wird, in der Regel mit Kryptowährung oder Kreditkarten-Überweisungen. Unternehmenskonten sind oft Ziel von Ransomware-Angriffen, was schwerwiegende finanzielle Folgen haben und zu Rufschädigung führen kann. Obwohl die Software ziemlich ausgeklügelt ist, verlassen sich Cyberkriminelle immer noch auf gängige Bereitstellungsstrategien wie Phishing.

Passwort-Trends, die Sie im Auge behalten sollten

Computertechnologie und Sicherheitsherausforderungen entwickeln sich weiter schnell. Der Welt-Passwort-Tag ist der perfekte Zeitpunkt, um unser Passwort-Know-how aufzufrischen und einige der neuesten Passwort-Trends und Durchbrüche zu überprüfen:

- Passkeys und passwortfreie Authentifizierung

Die biometrische Erkennung ist einer von mehreren passwortlosen Authentifizierungsansätzen. Die Idee besteht darin, alle traditionellen Passwörter – und standardmäßig ihren Wert für Hacker, die das Dark-Web durchsuchen, – durch Methoden zu ersetzen, die keine eingetippten Anmeldedaten erfordern. Passkeys, die Kryptografie mit öffentlichen Schlüsseln verwenden, um Ihre Identität über Ihr Mobilgerät zu verifizieren, sind eine sichere, passwortfreie Authentifizierungsmethode, die von Apple und Google entwickelt und von Dashlane unterstützt wird. Passkeys können im Gegensatz zu Passwörtern nicht erraten oder wiederverwendet werden und werden nur auf Ihrem Gerät gespeichert.

- Multi-Faktor-Authentifizierung

2-Faktor-Authentifizierung (2FA) verwendet einen zweiten Berechtigungsnachweis, wie eine Push-Benachrichtigung, die über eine App oder SMS gesendet wird, um Ihre Identität zu bestätigen. Dies kann die Anmeldezeit um einige Sekunden verlängern, macht es einem Angreifer aber nahezu unmöglich, auf Ihre Konten zuzugreifen, ohne Ihr Gerät zu haben. Multi-Faktor-Authentifizierung (MFA) nutzt zwei oder mehr Faktoren, einschließlich biometrischer Identifikatoren wie Fingerabdruck oder Gesichtserkennung.

- Sicherheitsschlüssel

Sicherheitsschlüssel bringen 2FA einen Schritt weiter, indem sie physische Schlüssel anstatt übertragener Codes als zweite Kennung verwenden. Sicherheitsschlüssel können in ein Gerät eingebettet oder an einen USB-Anschluss angesteckt werden. Wenn Sie sich bei Ihrem Konto anmelden, werden Sie aufgefordert, den Sicherheitsschlüssel zu berühren oder zu drücken. So kann niemand ohne den physischen Schlüssel auf Ihr Konto zuzugreifen.

- Single Sign-on für die Anmeldung

Single Sign-on (SSO) autorisiert Sie, sich bei mehreren Konten anzumelden, nachdem Sie Ihre Identität einmaligen beim SSO-Anbieter verifiziert haben. SSO spart Ihnen Zeit und erhöht die Sicherheit, indem es die Wiederverwendung von Passwörtern minimiert, die im Falle einer Datenschutzverletzung mehrere Konten offenlegt. SSO verbessert auch die Effizienz für IT-Teams, indem es Authentifizierung vereinfacht und Set-Forget-Reset-Schleifen bei Mitarbeitenden reduziert.

- Biometrische Erkennung

Neue Computer- und Gerätetechnologien ermöglichen es, biometrische Merkmale wie Ihr Gesicht, Fingerabdruck oder Ihre Stimme zur Authentifizierung zu verwenden. Der Komfort und die Portabilität der biometrischen Erkennung sorgen dafür, dass sie weiterhin an Akzeptanz gewinnen wird, auch wenn sie noch lange nicht narrensicher ist.

- Passwort-Generatoren

Die Urheber des Welt-Passwort-Tages erkannten den Wert langer, komplexer und einzigartiger Passwörter, noch bevor es Tools gab, die ihre Erstellung fast mühelos machen. Die beste Methode, um konsequent starke Passwörter zu erstellen, ist den Passwortgenerator eines Passwort-Managers zu verwenden und sie dann im Passwort-Manager zu speichern, damit Sie sie nicht aufschreiben oder auswendig lernen müssen.

- Passwort-Manager

Ein Passwort-Manager schützt alle Ihre wichtigen Konten, indem er Passwörter und Kontodaten verschlüsselt, Ihre Daten in einem sicheren Tresor speichert und für zusätzliche Sicherheit 2FA aktiviert. Automatische Passwortgenerierungsfunktionen und das Autovervollständigen verbessern sowohl Sicherheit als auch Komfort, indem sie die Notwendigkeit beseitigen, für jedes Konto ein starkes Passwort zu erstellen und sich daran zu erinnern.

Die 8 Best Practices für Passwortsicherheit

Passworttechnologie, Bedrohungen und Best Practices haben sich seit dem ersten Welt-Passwort-Tag vor 10 Jahren weiterentwickelt, aber einige Dinge sind gleich geblieben. Wenn Sie diese zeitlosen Passwort-Tipps befolgen, werden Sie Ihre Cybersicherheit verbessern:

- Machen Sie jedes Passwort einzigartig: Ein einzigartiges Passwort für jedes Ihrer Konten ist wichtig, da es die Gefährdung im Falle einer Datenschutzverletzung auf ein einziges Konto begrenzt. Verwenden Sie einen Passwortgenerator, um sicherzustellen, dass Ihre neuen Passwörter keinem Ihrer alten ähneln.

- Verwenden Sie mehr Zeichen: Obwohl es keine festgelegte Regel für die Passwortlänge gibt, erhöht eine Erhöhung der Zeichen von 8 auf 12 die Anzahl der möglichen Kombinationen von 200 Milliarden auf 95 Billiarden, was es Hackern viel schwieriger macht, das Passwort zu entschlüsseln.

- Speichern Sie Passwörter sicher: Tabellen und Notizbücher sind keine sicheren Methoden zur Passwortspeicherung, und viele integrierte Browser-Passwort-Manager erstellen eine unverschlüsselte Liste Ihrer Passwörter, die bei einer Sicherheitsverletzung anfällig ist. Die beste Art, Passwörter zu speichern, ist mit einem Passwort-Manager, der Passwörter auf einem sicheren, verschlüsselten Cloud-Server speichert.

- Ändern Sie Passwörter nur, wenn es notwendig ist: Passwortänderungen haben wenig Wert, wenn Sie starke Passwörter durch schwächere ersetzen oder kleinere Änderungen vornehmen, die von Hackern leicht entschlüsselt werden können. Setzen Sie Passwörter nur zurück, wenn Sie Malware entdecken, von einer Datenschutzverletzung betroffen sind oder Ihr Passwort unsicher geteilt haben.

- Verfolgen Sie Ihre Passwortintegrität: Es kann schwer sein, Ihre Passwortintegrität zu verbessern, wenn Sie nicht wissen, wo Sie stehen. Der Dashlane Passwort-Manager bietet eine intuitive Passwortintegritätsbewertung, die Ihnen direkten Einblick in Ihre Passworthygiene gibt, indem er Ihre schwachen, wiederverwendeten und gefährdeten Passwörter verfolgt.

- Vorsicht vor Phishing-Angriffen: Ein primäres Ziel von Phishing-Angriffen ist es, Sie davon zu überzeugen, Ihre Passwörter und andere privaten Daten zu teilen. Halten Sie Ausschau nach den verräterischen Anzeichen von Phishing-E-Mails und Websites, die Rechtschreibfehler, schlechte Grammatik und falsche URLs enthalten, die nicht mit der Website des Unternehmens übereinstimmen. Diese Anzeichen sind jedoch nicht immer vorhanden – Phishing- und Social-Engineering-Taktiken werden immer fortschrittlicher. Zum Glück können Echtzeit-Phishing-Warnungen bei einigen dieser Bedrohungen helfen.

- Verwenden Sie Antiviren-Software: Antiviren- und Anti-Malware-Software scannen Ihr Gerät kontinuierlich, um bösartige Dateien wie Spyware, die zum Stehlen Ihrer Passwörter und anderer privater Daten verwendet werden können, zu erkennen, in Quarantäne zu stellen und zu entfernen.

- Verwenden Sie Dark-Web-Überwachung: Sie erkennen möglicherweise nicht immer, wenn Ihr Passwort kompromittiert wurde. Dashlane nutzt Dark-Web-Überwachung, um die verborgenen Ecken des Internets nach Ihren privaten Daten und Anmeldedaten zu scannen. Wenn welche gefunden werden, informiert Dashlane Sie und empfiehlt Ihnen die nächsten Schritte.

So hilft Ihnen Dashlane bei der Feier des Welt-Passwort-Tages

Jedes Jahr erinnert uns der Welt-Passwort-Tag an die Bedeutung sicherer Logins für unsere Dutzenden von Konten, um unsere Daten und Geräte so gut wie möglich zu schützen. Dashlane bietet eine intuitive Passwortgenerierung mit verschlüsselten Tresoren zur Passwortspeicherung und -freigabe, die Ihre Logins schützen und privat halten. Zusätzliche Funktionen wie Passwortintegritätsbewertungen, 2-Faktor-Authentifizierung, ein VPN, Phishing-Warnungen und Dark-Web-Überwachung runden die umfassende Cybersicherheitslösung ab. Es gibt einen Grund, warum über 19 Millionen Menschen und über 23.000 Unternehmen Dashlane vertrauen.

Passwörter haben seit dem ersten Welt-Passwort-Tag einen langen Weg zurückgelegt und entwickeln sich weiter, wenn sich die Technologie verbessert und Hacking-Techniken fortschrittlicher werden. Erfahren Sie mehr über die Entwicklung der Passwörter und wie sie uns seit uralten Zeiten schützen.

Melden Sie sich an, um Neuigkeiten und Updates zu Dashlane zu erhalten