FAQ: How Much Is Phishing Costing My Company, and What Can I Do About It?

Le phishing est le moyen le plus courant de pénétration des entreprises, et l'IA permet d'effectuer des attaques plus intelligentes et plus efficaces.

Lors de notre récent webinaire intitulé « Tendances, tactiques et outils de phishing qui comptent en 2025 », Christophe Frenet, directeur de la production de Dashlane, a expliqué comment le phishing évolue et pourquoi les défenses traditionnelles ne sont pas à la hauteur. Il a également répondu aux questions des participants, qui allaient d'employés non techniques à des responsables expérimentés de la sécurité.

Payer ci-dessous quelques informations sur cet événement et regardez le webinaire à la demande pour obtenir des informations complètes.

Comment l'IA rend-elle les attaques de phishing plus efficaces ?

Les e-mails de phishing conçus par l'IA ont un noter moyen de 54 %, contre seulement 12 % pour tous les types d'e-mails de phishing.

Pourquoi plus de la moitié des personnes sont-elles victimes d'attaques de phishing par IA ? Ces attaques sont plus personnalisées et plus difficiles à détecter. L'IA peut utiliser les médias sociaux, les sites Web et les registres publics pour créer des messages personnalisés qui imitent les vraies personnes, y compris les dirigeants, sans les fautes de frappe habituelles ou le phrasé maladroit.

« Maintenant, tout le monde peut créer des centaines d'e-mails de phishing personnalisés en quelques secondes », explique Christophe. « Aucune compétence technique n'est requise… Les campagnes qui prenaient autrefois des jours à planifier et à rédiger peuvent maintenant être générées et lancées instantanément. »

En surveillant les fils de discussion d'e-mail, les médias sociaux et les systèmes internes, l'IA peut également synchroniser les attaques lorsque les cibles sont les plus vulnérables, par exemple pendant les voyages ou les périodes de stress élevé. Elle peut même faire référence à des conversations récentes pour paraître crédible, en testant et en affinant ses modèles de phishing pour des taux de réussite plus élevés.

De plus, les employés ont appris à s'attendre aux tentatives de phishing par e-mail, mais le phishing a évolué au-delà de la boîte de réception, souvent alimenté par l'Intelligence Artificielle (IA).

« Nous assistons à une augmentation des attaques de smishing et des attaques de vishing, c'est-à-dire du phishing par SMS ou vocal », explique Christophe. « Les attaques de type smishing ont à elles seules augmenté de 22 %. » Un seul appui sur un lien, et vous êtes compromis. »

Combien coûte une attaque de phishing en moyenne à une entreprise professionnelle ?

Argent : les violations liées au phishing coûtent aux entreprises en moyenne 4,8 millions de dollars USD en 2024. Cela comprend les pertes directes telles que les coûts de réponse immédiats, les frais juridiques et les amendes réglementaires, ainsi que les coûts indirects tels que les arrêts du système et les mesures correctives à long terme.

Temps : un seul incident de phishing peut déclencher des jours ou des semaines d'enquête, de réinitialisation de mot de passe, d'analyses de terminal et de communication avec l'utilisateur. Les projets informatiques essentiels sont souvent retardés alors que l'équipe se concentre sur le confinement, puis la récupération, en obtenant des résultats. Pire encore, si l'attaque conduit à l'installation de logiciels malveillants, l'effort de nettoyage peut concerner plusieurs systèmes et services. «[IT teams] obtenir pris au piège de ce cycle de rattrapage sans fin », explique Christophe.

Productivité : le phishing provoque également des frictions opérationnelles. Les employés peuvent être verrouillés de leurs comptes, dépassés par des alertes de sécurité urgentes ou laissés confus au sujet des nouvelles politiques déployées en réponse à la faille. La productivité diminue et la confiance dans les systèmes informatiques peut s'éroder, en particulier si la communication n'est pas claire ou cohérente pendant la phase de réponse.

Réputation : une faille entraîne des conversations difficiles avec les dirigeants, les clients et même les autorités de réglementation, en particulier si les données sensibles ont été compromises. Si des failles de sécurité sont exposées, votre équipe peut également faire face à un examen accru et à des pressions budgétaires.

Pourquoi la formation à la sécurité et les simulations de phishing ne sont-elles pas plus efficaces ?

Même les meilleurs programmes de sensibilisation à la sécurité ne peuvent pas empêcher les employés de se laisser piéger par des attaques de phishing. Comme le dit le dicton, « il suffit d'un clic pour provoquer une faille. »

Au-delà de la sophistication croissante des attaques elles-mêmes, plusieurs facteurs humains sont en jeu :

Fatigue à la formation : Soyons honnêtes, la formation obligatoire est rarement populaire. Selon le rapport de Dashlane sur l'état de la sécurité des identifiants en 2025, 22 % des employés préféreraient rester bloqués dans le trafic aux heures de pointe, 15 % renonceraient à un jour de vacances et 11 % préféreraient un traitement de canal plutôt que d'assister à une formation sur la sécurité.

Peur : après avoir réalisé qu'ils ont été victimes de phishing, les employés peuvent se sentir gênés, surtout s'ils ont reçu une formation anti-phishing. Certains employés craignent d'être jugés, réprimandés et même licenciés. Cela les amène à ne pas signaler une attaque de phishing réussie, ce qui permet à l'incident de se propager.

Obstacles liés à la mentalité : de nombreux employés ne considèrent pas la sécurité comme faisant partie de leur rôle. Ils considèrent que la sensibilisation au phishing passe souvent au second plan par rapport à leur travail, plutôt que d'être leur responsabilité principale.

Pour les entreprises, le phishing est en fait un problème de système, et non un problème d'employés.

Les employés ne devraient pas être la dernière ligne de défense contre les menaces. Les entreprises doivent plutôt créer des systèmes et fournir des outils qui aident et protègent les employés tout en minimisant les risques d'erreur.

Pourquoi les logiciels antivirus et anti-logiciels malveillants ne détectent-ils pas les attaques de phishing ?

Les attaques de phishing ne sont pas comme les virus ou les logiciels malveillants traditionnels qui installent du code nuisible sur votre appareil. Ce sont des tactiques d'ingénierie sociale, ce qui signifie qu'elles manipulent le comportement humain.

Comme il n'y a pas de fichier malveillant à analyser ou à mettre en quarantaine, les logiciels antivirus et anti-logiciels malveillants ne peuvent souvent pas détecter l'activité de phishing.

C'est pourquoi les entreprises doivent se protéger avec des défenses à plusieurs niveaux, comme des filtres d'e-mail forts, l'authentification multifacteur, les gestionnaires de mots de passe avec des alertes de phishing par IA et des canaux de signalement simples.

Si un employé est victime de phishing et utilise Dashlane, ses mots de passe seront-ils compromis ?

Si un employé est victime d'une tentative de phishing, cela ne signifie pas automatiquement que ses mots de passe Dashlane sont à risque.

Christophe explique : « La seule façon de compromettre votre coffre-fort Dashlane est de saisir votre mot de passe maître sur un site Web de phishing. » Dans la plupart des cas, cliquer sur un lier défectueux n'exposera rien de stocké dans le coffre-fort.

Pour réduire davantage le risque de compromission, Dashlane a été le premier gestionnaire de mots de passe à offrir des options pour se connecter sans mot de passe. Les employés peuvent déverrouiller leur coffre-fort à l'aide d'un appareil fiable avec de la biométrie ou un code PIN, aucun mot de passe maître n'est obligatoire et rien pour les attaquants à exploiter.

Bientôt, Dashlane offrira également un accès à la clé de sécurité aux entreprises. Avec cette méthode, la clé matérielle elle-même est le seul moyen de déverrouiller le coffre-fort, éliminant ainsi les mots de passe et les codes PIN.

Ces options rendent encore plus difficile la réussite des tentatives de phishing, tout en gardant les identifiants des employés sécurisés et accessibles.

Comment une entreprise peut-elle protéger de manière proactive les employés contre le phishing ?

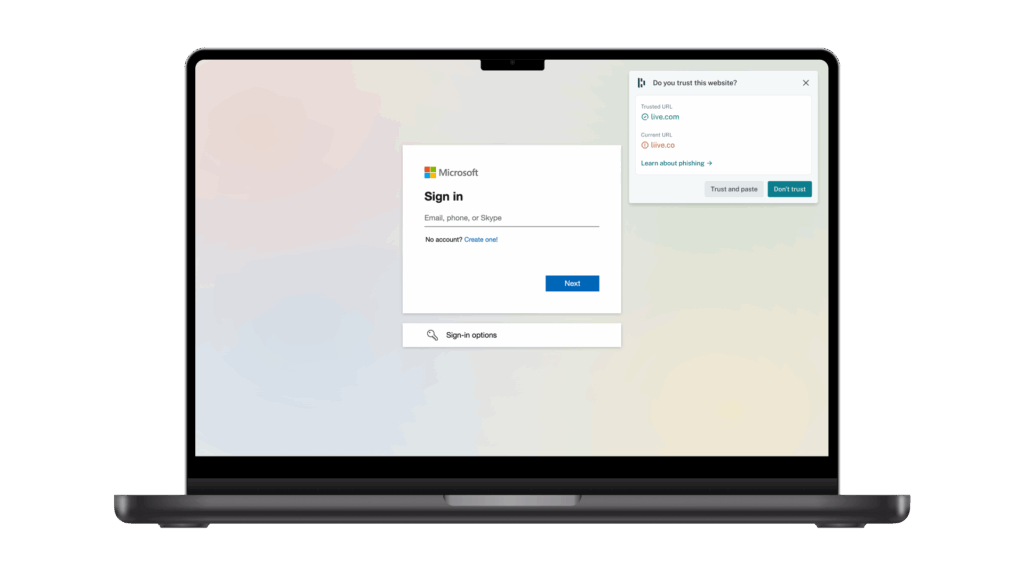

Les alertes de phishing par IA fournissent une protection proactive et en temps réel contre le phishing. Faisant partie de la plateforme Dashlane OmnixTM, ces alertes utilisent un modèle d'IA exclusif pour analyser les pages Web en temps réel et détecter les risques de phishing en moins de 500 millisecondes.

Si un employé atterrit sur un site suspect, Dashlane émet immédiatement une alerte contextuelle dans le navigateur, même si l'employé n'est pas connecté à Dashlane. Cela empêche les employés de transmettre accidentellement des identifiants à une page frauduleuse qui ressemble à un portail de connexion fiable.

Ainsi, les tentatives d'hameçonnage sont arrêtées avant qu'un employé ne puisse donner ses identifiants, comblant ainsi l'écart entre l'action des employés et la surveillance informatique. Et les équipes de sécurité ont une visibilité sur l'activité de phishing dans l'entreprise, ce qui les aide à repérer les tendances, à surveiller les menaces et à réagir rapidement aux risques émergents.

Au lieu de blâmer les employés lorsque les attaques se produisent, les entreprises peuvent les aider à utiliser des plateformes telles qu'Omnix, conçues pour déjouer les tentatives de phishing en temps réel.

Inscrivez-vous pour connaître toute l'actualité de Dashlane

Articles connexes

Comment une entreprise de gestion immobilière à forte croissance a simplifié l’accès transfrontalier