Comparez Dashlane

La seule plateforme au-delà du coffre-fort

Dashlane Omnix™ va là où les anciens gestionnaires de mots de passe ne peuvent pas : la sécurisation de chaque mot de passe des employés, à l'intérieur et à l'extérieur du coffre-fort.

Les avis sont tombés !

Il y a une raison pour laquelle Dashlane ouvre la voie en tant que gestionnaire de mots de passe proactif pour les entreprises de toutes tailles.

Uniquement avec Dashlane :

Visibilité à l'échelle de l'effectif dès le premier jour

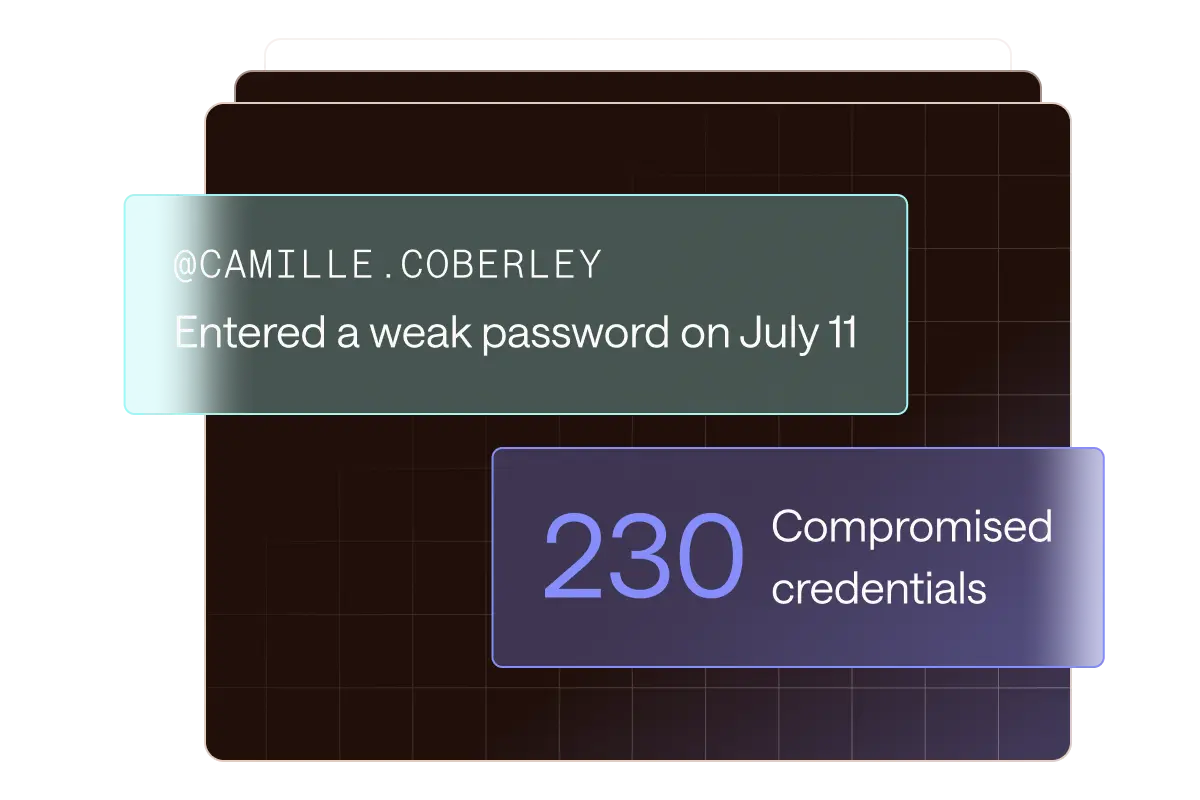

Contrairement aux gestionnaires de mots de passe traditionnels qui s'appuient sur l'adoption par les utilisateurs, Dashlane révèle les risques liés aux identifiants pour l'ensemble de votre personnel dès que l'extension est déployée.

Protection contre le phishing en permanence et en constante évolution

La protection contre le phishing en dernier kilomètre de Dashlane s'appuie sur une détection dynamique alimentée par l'IA qui suit le rythme de l'explosion du nombre de faux sites.

Architecture de sécurité de pointe

Dashlane fournit la plateforme la plus sécurisée du secteur, qui utilise l'informatique confidentielle pour sécuriser les flux de données au repos, en transit et en utilisation.

Détection des risques entraînant un changement de comportement

Dashlane transforme la surveillance en action, en automatisant les alertes des employés pour éliminer les frais manuels et transformer les pratiques de sécurité à grande échelle.

Comparer Dashlane

| Dashlane | 1Password | Keeper | Bitwarden | LastPass | |

| Sécurité proactive des identifiants | |||||

| Protection des mots de passe dès le premier jour | — | — | — | — | |

| Détection et réponse aux risques liés aux identifiants | — | — | — | — | |

| Visibilité et protection de tous les employés | — | — | — | — | |

| Mots de passe employés sécurisés | |||||

| Coffre-fort sécurisé et partage pour mots de passe et clés d'accès | |||||

| Politiques administrateur pour appliquer un accès sécurisé | |||||

| Intégrations tierces avec SSO, SCIM, SIEM et plus | |||||

| Protéger chaque domaine en dehors du SSO | |||||

| Protéger contre le shadow IT et le shadow AI à l'échelle de l'entreprise | — | — | — | — | |

| Détecter les identifiants faibles et compromis dans le navigateur | — | — | — | — | |

| Agrégat des informations sur les risques d'identifiants de chaque employé | — | — | — | — | |

| Détecter les risques de phishing dans le navigateur | |||||

| Détecter les domaines de phishing suspects dans le navigateur avec IA | — | — | — | — | |

| Compléter la protection traditionnelle contre le phishing | Limité | — | Limité | — | |

| Appliquer des politiques de détection de phishing basées sur le navigateur | — | — | — | — | |

| Remédier aux risques de mot de passe de manière proactive | |||||

| Alertes en temps réel sur les risques liés aux identifiants pour tous les employés | — | — | — | — | |

| Alertes de phishing en temps réel pour tous les employés | — | — | — | — | |

| Informations de remédiation pour les menaces basées sur les identifiants | — | — | — | — | |

| Conçu pour être privé | |||||

| Cloud sécurisé construit sur « zero knowledge » | — | — | — | ||

| Moteur d'IA confidentiel | — | — | — | — |

- Exactitude de l'information : Les données de comparaison sont basées sur la recherche interne de Dashlane des fonctionnalités disponibles publiquement en date de mars 2026. Les ensembles de fonctionnalités, les prix et la disponibilité pour tous les fournisseurs sont susceptibles de changer sans préavis.

- Définition de « Limité » : Les fonctionnalités marquées « Limité » indiquent que le service peut nécessiter du matériel spécifique, une utilisation restreinte du navigateur, des extensions tierces, ou peut ne pas offrir une parité complète des fonctionnalités sur tous les systèmes d'exploitation.

Les leaders de la sécurité font confiance

Découvrez les particularités de Dashlane